FortiGate|Fortinet飞塔防火墙零信任网络构建之接入及策略中心

来源:www.dell0755.cn | 发布时间:2024年05月23日今天来谈Fortinet飞塔零信任网络解决方案的核心:零信任接入及策略中心网关FortiGate。

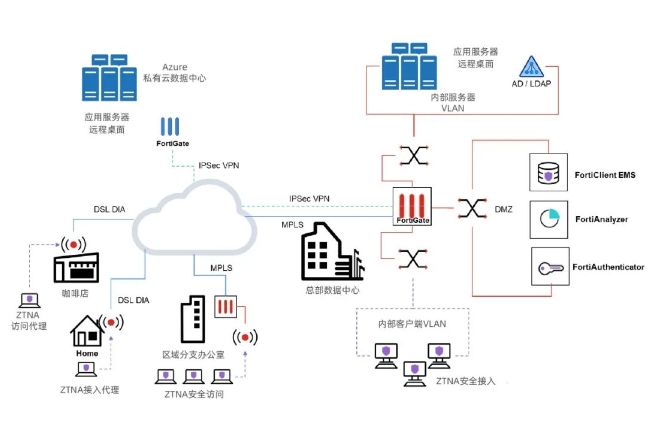

以下架构中的组件FortiAuthenticator身份识别与管理(IAM)以及FortiClient终端设备安全管理和其集中管理组件FortiClient EMS,我们在该系列文章的前两篇中有详细介绍。FortiAnalyzer作为Fortinet的日志数据湖,在该架构中可以记录、收集、分析FortiGate设备的日志和事件,同时是一款轻量级的SOC做安全事件自动响应,可选择性部署。

基于以上架构,无论用户位于总部公司网络内,还是远程办公如咖啡店、家中,或在分支机构网络,执行零信任网络接入与访问ZTNA策略,都可以安全地访问内部资源,而无需额外的VPN连接。FortiGate可作为访问代理在允许访问之前验证设备身份、用户身份、设备运行状况、地理位置、时间和应用程序权限,在企业网络内外提供一致的用户体验。

设计零信任访问解决方案时,请考虑与通过 VPN 的传统远程访问有何不同。传统上,VPN用于保护不安全连接中的数据流。然而,通过VPN进行访问的方法通常无法考虑受病毒感染或不合规的终端感染网络设备的风险。鉴于允许远程设备进入网络的风险更大,它们的访问通常受到限制。

ZTNA通过保护SSL连接上的流量、验证设备身份、验证适当的PC上的安全功能是否已打开,以及验证用户身份来解决其中一些问题。这些措施有助于减少安全风险因素,为远程用户提供与在办公室本地工作时类似的访问级别。这也引发了基于角色的应用程序访问,其中根据用户和设备角色而不是网络的源地址和目的地址授予访问权限。

添加微信

添加微信

联系我们

联系我们

电话咨询

电话咨询